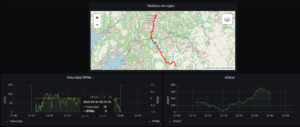

El domingo 23 de enero realicé una etapa etapa...

Camino del Cid

No puedo cerrar esta historia sin contar nuestra vuelta...

La última etapa de nuestro Camino del Cid la...

La tercera etapa de nuestro viaje, con la que...

Comenzamos la segunda etapa de nuestro viaje apenas pasadas...

La primera de nuestras etapas del Camino del Cid...

Nuestro comienzo del Camino del Cid estuvo precedido de...

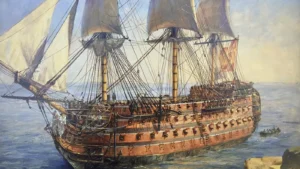

Quien conmigo quisiera venir para cercar a Valencia (…)...