Llegamos a la parte final de esta serie de...

debian

Una vez realizados los ajustes de configuración del servidor...

Llevo ya unos cuantos artículos hablando sobre mi sistema...

Seguimos con proyectos de IoT y domótica. En este...

Estoy trabajando en un proyecto IoT que implica el...

La configuración por defecto de OpenVPN permite acceder sólo...

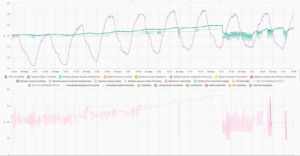

Estas Navidades me han regalado una estación meteorológica casera,...

Hace un rato he recibido en casa un receptor...

…o en xbian, o en cualquier otro sistema operativo...

Estas semanas, cuando el trabajo y la salud me...