Estoy trabajando en un proyecto IoT que implica el...

linux

La configuración por defecto de OpenVPN permite acceder sólo...

En el artículo anterior se hacía referencia al objeto...

Hoy traigo un mini-tutorial de cómo hacer imágenes comprimidas...

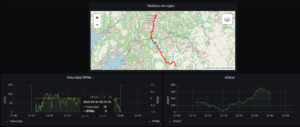

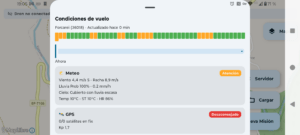

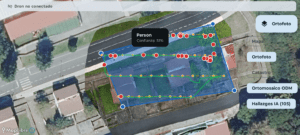

Algunas veces es necesario realizar monitorizaciones en tiempo real...

Una de las grandes ventajas de los sistemas linux...